Merhaba;

Bu makalemizde size wordpress kurulu olan sunucu ve hostingler de gerekli güvenlik önlemlerini alarak sunucunuzu veya hostinginizi güvenli hale getireceğiz.

İçerikler;

- PHP Sürüm Güncelleme

- Admin Panelini Gizleme

- Şifre Güvenliği

- Nulled Tema Ve Eklenti Kontrolü

- Tema ve Eklenti Güncellemeleri

- WordPress Dosyalarının İzinlerin Kontrolü

- WordPress Sürümü Gizleme

- Hotlink Koruması

- WordPress Dosya Düzenleme Kapatma

- WordPress .htaccess Güvenliği

- PHP Execution Engelleme

- İki Faktörlü Doğrulama

- SSL Sertifikası Kullanımı

- WordPress Zararlı Botları Engelleme

- XML-RPC’yi Devre Dışı Bırakma

1. PHP Sürüm Güncelleme

- Cpanel üzerinden PHP sürüm güncellemesi yapmak istiyorsanız makalemizi inceleyerek PHP sürümünüzü güncelleyebilirsiniz.

2. Admin Panelini Gizleme

- Lock down Admin eklenti sayesinde admin paneline giriş yolunu değiştirebiliriz. Bu sayede yabancı kişilerin admin paneline girişi daha zor olacaktır. Bir nevi güvenlik önlemi almış olacaksınız.

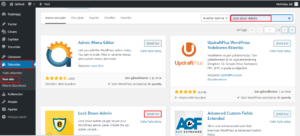

1. WordPres admin panelinize giriş yapınız. Daha sonra eklentiler kısmında “yeni ekle” sekmesine tıklayınız. Daha sonra arama kısmına “Lock down Admin” yazınız. Çıkan sonuçlarda eklentinin üzerinde “Şimdi Kur” butonuna basınız.

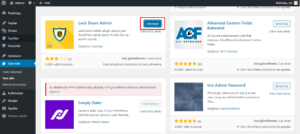

2. “Şimdi Kur” butonun bastıktan sonra Etkinleştir butonu gelecektir. “Etkinleştir” butonuna basınız.

3-1.”Etkinleştir” butonuna bastıktan sonra sol tarafta bulunan menüde “Fullestop Lock Down” sekmesine tıklayınız.

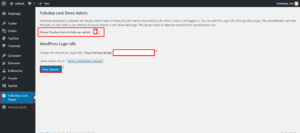

3-2. Daha sonra “Please Checked here to hide wp-admin” tikini işaretleyiniz.

3-3. İşaretli kısma admin giriş uzantısını istediğinizi uzantıyı yazınız. “Save Options” butonuna basınız.

3. Şifre Güvenliği

- WordPress kurulumu yapılırken admin paneli için şifre belirlenir. Bu şifreyi basit yaparsanız eğer sunucunuzun hacklenmesi daha kolay hale gelir bunun için şifrenizi sadece sayısal veya harfelerden yapmayınız. Bunun yerine karmaşık bir şifre yapınız. Şifrenizi bu şekilde yaparsanız eğer hacklenme durumunu önüne geçmiş olursunuz.

4. Nulled Tema Ve Eklenti Kontrolü

- WordPress tema ve eklentilerine dikkat edilmesi gereklidir. Nulled tema ve eklentileri kullanmaktan kaçınınız. Çünkü temanın veya eklentini içerisine malware ve rfi açığı ekleyebilirler. Bu yüzden sitenizde güvenlik açığı oluşabilir. Nulled tema ve eklentilerden uzak durmanızı tavsiye ederiz.

5.Tema ve Eklenti Güncellemeleri

- Wordpress sıklıkla güncelleme gelmektedir. Bunu sebebi ise eklentide veya temada herhangi bir açık var ise bu açıkları kapanması için gerekli güncellemeler gelmektedir. Eğer güncellemeleri yapmaz iseniz sitenizde güvenlik açığı yaratabilir, yabancı kişiler sitenize sızabilir. Eğer sitenize sızmalarını istemiyorsanız gelen güncellemeleri yapmalısınız.

6.WordPress Dosyalarının İzinlerin Kontrolü

- WordPress dosya izinleri düzgün bir şekilde ayarlanmalıdır. Yanlış ayarlanma sonucunda dışarıdan saldırganlar davet açmış olursunuz. Bu yüzden gerekli wordpress dosyalarının izinlerini aşağıdaki gibi düzenleyiniz.

- Ana dizin : 0755

- wp-includes/ : 0755

- wp-admin/ : 0755

- wp-admin/js/ : 0755

- wp-content/ : 0755

- wp-content/themes/ : 0755

- wp-content/plugins/ : 0755

- wp-admin/index.php : 0644

- .htaccess : 0644

- wp-config.php : 0644

7.WordPress Sürümünü Gizleme

- Kötü niyetli kişiler, worpress sürümünün bilinen açıklarını test ederek saldırılar düzenleyebilir. Bu saldırılardan korunmak birçok metod vardır. En basit metodla başlamak için işe WordPress sürümünüzü gizleyebilirsiniz. Aşağıdaki adımları yaparak wordpress sürümünü gizlemeyi göstereceğiz.

- “functions.php” dosyasına girerek en alt kısmına aşağıdaki kodları ekleyebilirsiniz.

function wp_version_remove_version() {

return '';

}

add_filter('the_generator', 'wp_version_remove_version');

8. Hotlink Koruması

- Web siteniz üzerinden kullanılan resimleri başkaları tarafından sitenizdeki link yolu ile resimlerinizi başka bir siteye koyulmasına hotlink denir. Bu işlem sizin sunucunuzun kaynak kullanımlarını kullanır. Bu işlemi başkaları tarafından yapılmasını istemiyorsanız aşağıdaki işlemleri yapınız.

- Aşağıdaki kodları .htaccess’e ekleyerek resimlerinizin başka kişiler tarafından kullanılmasını engelleyebilirsiniz.

<IfModule mod_rewrite.c>

RewriteCond %{HTTP_REFERER} !^$

RewriteCond %{HTTP_REFERER} !^http://(.+\.)?iteadresi\.com [NC]

RewriteCond %{HTTP_REFERER} !search\?q=cache [NC]

RewriteCond %{HTTP_REFERER} !google\. [NC]

RewriteCond %{HTTP_REFERER} !yahoo\. [NC]

RewriteCond %{HTTP_REFERER} !facebook\. [NC]

RewriteCond %{HTTP_REFERER} !twitter\. [NC]

RewriteCond %{REQUEST_URI} !^/images/hotlink/hotlink\.png$ [NC]

RewriteRule \.(gif|jpg|png)$ http://siteadresi.com/images/hotlink/hotlink.png [R,NC,L]

</IfModule>

9. WordPress Dosya Düzenleme Kapatma

- Eğer ki saldırgan wordpress admin panelinize giriş yaptıysa görünüm sekmesinde bulunan tema düzenleyici kısmında bulunan sitenin bütün kodlarına erişebilir. Bu kısımda bulunan site kodların içerisine gerekli virüs kodları ekleyerek sitenizi hackleyebilir. Bu tarz durumla karşılaşmamanız için aşağıdaki adımı uygulayabilirsiniz.

- Aşağıda bulunan komutu “wp-config.php” dosyasını en alt kısmına ekleyerek dosya düzenlemeyi kapatabilirsiniz.

define( 'DISALLOW_FILE_EDIT', true );

10. WordPress .htaccess Güvenliği

-

-

- .htaccess ile wordpressinizin önemli dosyaların güvenliğini alabilirsiniz. Bu sayede saldırganların işini zorlaştırmış olacaksınız. .htaccess dosyasının içerisine aşağıda ki kodları girerek güvenlik önlemi alabilirsiniz.

-

1. Aşağıda bulunan kodu .htaccess dosyasını içerisine yazarsanız wp-config.php dosyamızı dışarıdan çalışmaya karşı koruma altına alabiliriz.

<files wp-config.php>

order allow,deny

deny from all

</files>

2.Aşağıdaki kodu .htaccess’e ekleyerek .htaccessi dışarıdan çalışmaya karşı kapatabiliriz.

<Files .htaccess> order allow,deny deny from all </Files>

11. PHP Execution Engelleme

- WordPress yazılımınızda zararlı PHP dosyalarının çalışmasını engellemeniz güvenlik açısından size artı değer katacaktır. Örneğin wordpressin dosya yükleme sistemini kullanarak wp-content / uploads klasörü içerisine zaralı PHP dosyaları yükleyebilirler. Bu şekilde web siteniz zarar verecek işlemler yapabilirler. Bunları önlemek için includes ve wp-content klasörlerinin içine;

<Files *.php> deny from all </Files> yukarıda ki kodları .htaccess dosyası olarak eklemeniz yeterlidir. Bu şekilde PHP dosyalarını çalıştıramazlar.

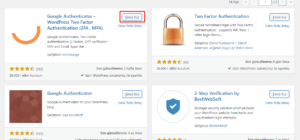

12. İki Faktörlü Doğrulama

- İki faktörlü doğrulaması sayesinde farklı kişiler tarafından şifrenizi tahmin edip giriş yapmasını engellemektedir. Bu işlemi Google Authenticator yazılımı ile gerçekleştireceğiz.

1. WordPres admin panelinize giriş yapınız. Daha sonra eklentiler kısmında “yeni ekle” sekmesine tıklayınız. Daha sonra arama kısmına “Google Authenticator” yazınız. Çıkan sonuçlarda eklentinin üzerinde “Şimdi Kur” butonuna basınız.

13. SSL Sertifikası Kullanımı

- SSL sertifikasını önemi ve faydası siteniz üzerinden veri girişlerinde örneğin şifre, kredi kartı bilgileri, vb. bilgileri girerken bu bilgilerin karşı sunucuya şifreli olarak iletilmesini sağlar. Bu tarz bilgilerin güvenliliği açısında SSL sertifikası kullanmanız önemlidir. Özellikle E-Ticaret sitelerinde SSL sertifikası kullanmak büyük öneme sahiptir. Hosting hesaplarınızla birlikte ücretsiz olarak SSL sertifikası sağlamaktayız. (Verdiğimiz SSL sertifikası E-Ticaret sitleri ve sanal pos için önerilmemektedir. Bunlar için ücretli SSL sertifikası kullanmanızı öneririz.)

- Hosting hesabınıza SSL sertifikası kurmak isterseni aşağıda makalelere bakarak ücretsiz olan SSL sertifikasını kurabilirsiniz.

14. WordPress Zararlı Botları Engelleme

- WordPress sitelerinze gelen zararlı botlar sitenize zarar verebilir. Örneğin sitenizin yavaşlaması vb. Aşağıda ki kodları .htaccess ekleyerek zaralı botları engelleyebilirsiniz.

SetEnvIfNoCase User-Agent "AhrefsBot" bad_bots

SetEnvIfNoCase User-Agent "AITCSRobot" bad_bots

SetEnvIfNoCase User-Agent "Alexibot" bad_bots

SetEnvIfNoCase User-Agent "Arachnophilia" bad_bots

SetEnvIfNoCase User-Agent "archive\.org\_bot" bad_bots

SetEnvIfNoCase User-Agent "ASpider" bad_bots

SetEnvIfNoCase User-Agent "BackDoorBot" bad_bots

SetEnvIfNoCase User-Agent "BSpider" bad_bots

SetEnvIfNoCase User-Agent "CFNetwork" bad_bots

SetEnvIfNoCase User-Agent "CyberPatrol" bad_bots

SetEnvIfNoCase User-Agent "DeuSu" bad_bots

SetEnvIfNoCase User-Agent "DotBot" bad_bots

SetEnvIfNoCase User-Agent "EmailCollector" bad_bots

SetEnvIfNoCase User-Agent "Exabot" bad_bots

SetEnvIfNoCase User-Agent "FeedlyBot" bad_bots

SetEnvIfNoCase User-Agent "Genieo" bad_bots

SetEnvIfNoCase User-Agent "Gluten\ Free\ Crawler" bad_bots

SetEnvIfNoCase User-Agent "GrapeshotCrawler" bad_bots

SetEnvIfNoCase User-Agent "MaxPointCrawler" bad_bots

SetEnvIfNoCase User-Agent "meanpathbot" bad_bots

SetEnvIfNoCase User-Agent "MJ12bot" bad_bots

SetEnvIfNoCase User-Agent "PagesInventory" bad_bots

SetEnvIfNoCase User-Agent "Plukkie" bad_bots

SetEnvIfNoCase User-Agent "Qwantify" bad_bots

SetEnvIfNoCase User-Agent "SemrushBot" bad_bots

SetEnvIfNoCase User-Agent "SentiBot" bad_bots

SetEnvIfNoCase User-Agent "SEOkicks\-Robot" bad_bots

SetEnvIfNoCase User-Agent "SeznamBot" bad_bots

SetEnvIfNoCase User-Agent "spbot" bad_bots

SetEnvIfNoCase User-Agent "WeSEE\_Bot" bad_bots

SetEnvIfNoCase User-Agent "Wget" bad_bots

SetEnvIfNoCase User-Agent "worldwebheritage\.org" bad_bots

SetEnvIfNoCase User-Agent "Xenu\ Link\ Sleuth" bad_bots

SetEnvIfNoCase User-Agent "Yahoo!\ Slurp" bad_bots

SetEnvIfNoCase User-Agent "Zeus" bad_bots

SetEnvIfNoCase User-Agent "facebookexternalhit" bad_bot

SetEnvIfNoCase User-Agent "Twitterbot" bad_bot

SetEnvIfNoCase User-Agent "MetaURI" bad_bot

SetEnvIfNoCase User-Agent "mediawords" bad_bot

SetEnvIfNoCase User-Agent "FlipboardProxy" bad_bot

<Limit GET POST HEAD>

Order Allow,Deny

Allow from all

Deny from env=bad_bots

</Limit>

15. XML-RPC’yi Devre Dışı Bırakma

- Öncelikle XML-RPC’nin aktif olup olmadıgını öğrenmek için tarayıcınızda http://siteadresiniz.com/xmlrpc.php şeklinde xmlrpc url’sini çağırın. Eğer açılan sayfada ” XML-RPC server accepts POST requests only ” şeklinde bir yazı ile karşılaşırsanız xml-rpc aktif demektir.

1)

# Beginn Protect xmlrpc

<IfModule mod_alias.c>

RedirectMatch 403 /xmlrpc.php

</IfModule>

# Ende Protect xmlrpc.php

veya

2)

<Files xmlrpc.php>

Order allow,deny

Deny from all

</Files>

.htaccess dosyanıza kodu ekleyip kaydedin ve bu sayede brute force ataklarına önlemiş oluruz.